Depuis 2013, le grand public sait que les plus importantes agences de renseignement occidentales se livrent à l’espionnage de masse sur Internet. Le pompon revient sans conteste à la très discrète NSA qui est en mesure de puiser très largement dans les données de la plupart des géants du net dans le cadre du programme Prism, qui n’est qu’un des très nombreux leviers d’action à sa disposition.

Plus de trois ans après les révélations spectaculaires faites par Edward Snowden, des preuves de surveillance généralisée émergent encore aujourd’hui. On a ainsi appris que les ingénieurs de Yahoo ont conçu un logiciel qui scanne le contenu de tous les messages envoyés vers les centaines de millions de comptes Yahoo et informe, le cas échéant, les autorités en cas de suspicion sur la teneur de l’échange.

Mais les malheurs des uns font parfois les affaires des autres. Avec une coïncidence il faut bien le dire assez fabuleuse, c’est aussi cette semaine que la société allemande GMX, qui fournit un service gratuit de messagerie électronique, a décidé d’annoncer l’arrivée du chiffrement de bout en bout sur sa plateforme (ce que ne proposait pas Yahoo) avec le déploiement de PGP.

GMX n’est pas très connu dans l’Hexagone. En revanche, la société que la compagnie a acquise en 2009 l’est beaucoup plus. Il s’agit de… Caramail. Oui, le fameux portail web qui a connu son heure de gloire dans les années 2000 avant de progressivement s’effacer. Aujourd’hui moquées par les internautes parce que synonymes d’un web d’un autre temps, les adresses Caramail vont-elles de nouveau avoir la cote ?

Une chose est sûre, les responsables de GMX sont déterminés à proposer un service qui est non seulement fiable et facile à prendre en main, mais aussi sécurisé avec ce qui peut se faire de mieux dans ce domaine. Et quoi de mieux que le chiffrement de bout en bout pour atteindre cet objectif ? Mais déployer PGP dans un webmail est une chose. Le rendre utilisable par madame Michu en est une autre.

Rendre le chiffrement accessible

C’est le principal défi auquel a dû faire face GMX. PGP est peut-être un passage obligé pour protéger sa correspondance, mais si cette technologie n’est utilisable et utilisée que par une poignée de technophiles sensibilisés aux enjeux de confidentialité et de protection de la vie privée, alors c’est que la technologie ne va pas. Pas dans le fond, mais dans sa forme. L’utilisabilité est cruciale pour la sécurité.

C’est le message qu’ont voulu faire passer Sebastian Koye, le chef de l’infrastructure et de la sécurité de la messagerie et des systèmes chez GMX, et son collègue Martin Wilhelm, en charge de la communication, lors de leur passage à Paris fin septembre. La présentation de leur projet, associée avec une démonstration, montre un vrai effort pour simplifier l’accès à PGP par rapport à la méthode actuelle.

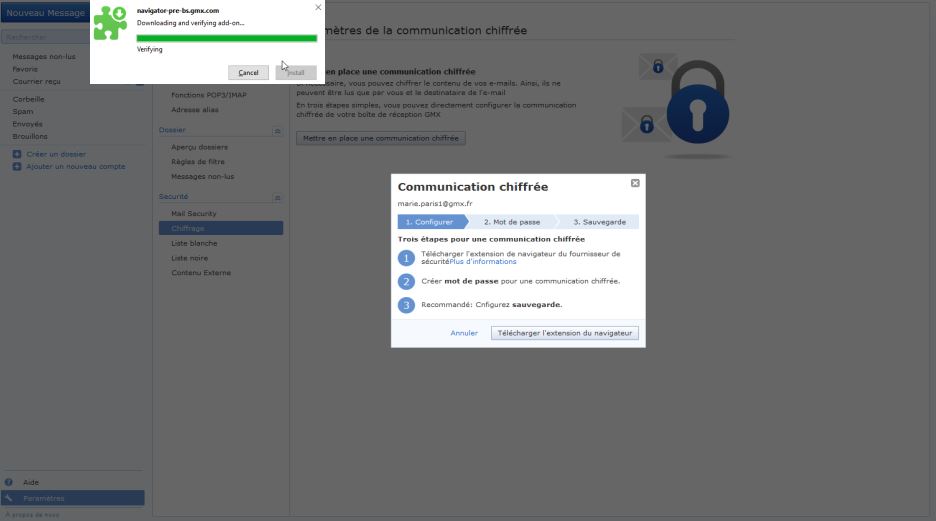

Dans ce cadre, GMX a mis au point un assistant de configuration qui accompagne l’usager pendant la configuration de PGP sur le compte en simplifiant l’installation du logiciel, le partage des clés publiques avec ses contacts et l’aide en cas de perte de la clé privée. Tout passe par un plugin, compatible avec Firefox et Chrome (mais pas les autres navigateurs pour des raisons de sécurité), qui s’occupe de générer la clé privée (qui doit rester secrète) et la clé publique (qui doit être distribuée).

Clé privée, clé publique

Concernant la clé publique, GMX propose un répertoire dédié administré par ses soins où chaque clé est identifiée par une signature spécifique qui permet à la société de vérifier que ce qui est contenu dans le répertoire correspond bien aux clés des comptes dans le répertoire. L’idée avec ce système est d’éviter de devoir d’abord prendre contact avec son correspondant pour obtenir sa clé publique.

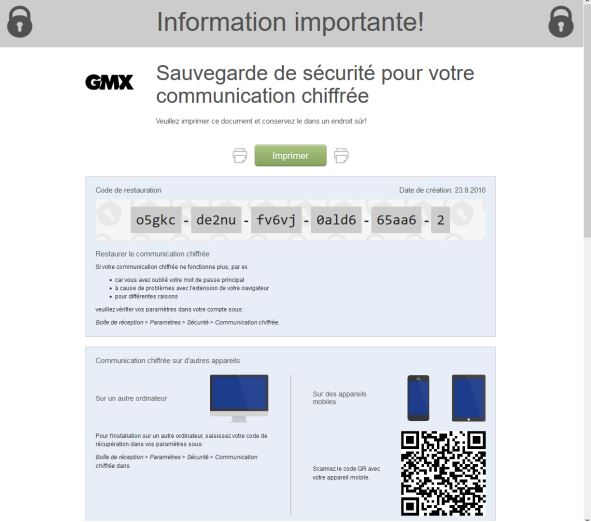

Et pour la clé privée alors ? Celle-ci étant hautement sensible, GMX a prévu deux modes de gestion. Il est possible de l’imprimer (ou la noter) pour la conserver quelque part en lieu sûr ou d’utiliser la solution de sauvegarde proposée par GMX afin de retrouver sa clé privée en cas de perte. La fonction, totalement optionnelle, permet de la placer dans une zone de sûreté, de façon chiffrée et protégée par mot de passe.

C’est sans doute là l’aspect qui préoccupera le plus ceux à la recherche du plus haut degré de protection. Seuls les utilisateurs doivent pouvoir avoir accès à leur clé privée mais si celle-ci est égarée, il leur sera impossible de déchiffrer leur correspondance passée. Les mails sécurisés seront considérés comme définitivement perdus. C’est donc un choix qui est laissé entre les mains de l’utilisateur.

Les arguments avancés par GMX pour utiliser son dispositif de sauvegarde sont audibles puisque la clé privée est susceptible d’être perdue (l’ordinateur sur lequel est installé le navigateur doté du plugin PGP peut être volé, détruit, effacé…). La feuille sur laquelle est écrit ou imprimé le code de sauvegarde la clé peut elle aussi être égarée. Autrement dit, la protection dans le temps de la clé face à tout risque est loin d’être évidente.

Le risque zéro n’existe pas. GMX, même avec la meilleure volonté du monde, n’est pas une société inviolable. Même si le chiffrement de bout en bout est proposé, il est concevable qu’un attaquant voulant vraiment percer le secret des communications de sa cible opte pour l’infection de son smartphone pour obtenir en secret le contenu des messages au moment où ils sont déchiffrés.

Les utilisateurs sont responsables de la sécurité de leurs appareils, de leurs clés privées. Le chiffrement ne peut être sûr que si l’appareil l’est.

Mais le moins que l’on puisse dire, c’est que GMX cherche à élever le niveau d’exigence pour percer les communications d’un usager passant par du chiffrement de bout en bout à un seuil suffisant pour rendre la surveillance de masse inopérante d’une part et pour rendre beaucoup plus « coûteuse » en termes de ressources, de temps et d’énergie une opération ciblée d’autre part.

Le tout, en ayant en tête le souci de s’adresser à madame Michu, qui veut éventuellement pouvoir profiter de sa messagerie sécurisée depuis son smartphone et sa tablette avec l’application dédiée (qui gère aussi le chiffrement de bout en bout avec un système de QR Code pour attacher un appareil au compte).

GMX le sait : la confiance en matière de sécurité informatique est toute relative — surtout dans une époque post-Snowden — et les promesses n’engagent que ceux qui les écoutent. C’est pour cette raison que la transparence est un des axes sur lequel le groupe ne pouvait pas faire l’impasse. Ainsi, le dispositif a été conçu avec le logiciel open source Mailvelope (que l’on retrouve par exemple sur le webmail Roundcube).

Et pour les individus encore circonspects, GMX laisse le soin aux personnes compétentes d’aller jeter un coup d’œil dans le code source de son service pour vérifier comment il fonctionne. En outre, la firme allemande indique qu’elle a aussi l’intention d’assurer la transparence en mandatant des experts en sécurité, externes à elle, pour effectuer des audits et vérifier si les actes sont conformes aux paroles.

Les clés privées et les mots de passe échappent au contrôle de GMX.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !