C’est un emballement médiatique qui est parti d’une alerte de sécurité publiée en juillet 2019 par le CERT Bund, le centre allemand de veille, d’alerte et de réponse aux attaques informatiques. À en croire l’avertissement, il existe une faille de sécurité dans la dernière version de VLC, numérotée 3.0.7.1. Avec celle-ci, il est possible d’exécuter du code à distance pour s’en prendre à un utilisateur.

Il s’agit d’un logiciel libre extrêmement populaire. Il est capable de lire n’importe quel contenu multimédia ou presque. Il est développé par une communauté de bénévoles.

De bonne foi, de nombreuses publications ont rebondi ces jours-ci sur la mise en garde des autorités allemandes. D’autant que, quelques jours plus tôt, le site de l’institut américain des normes et de la technologie (NIST) a aussi publié une notice dans sa base de données concernant une anomalie affectant VLC et plus particulièrement dans un module relatif à Matroska, un format de fichier multimédia (MKV).

Sauf qu’il n’en est rien.

Pas de faille constatée

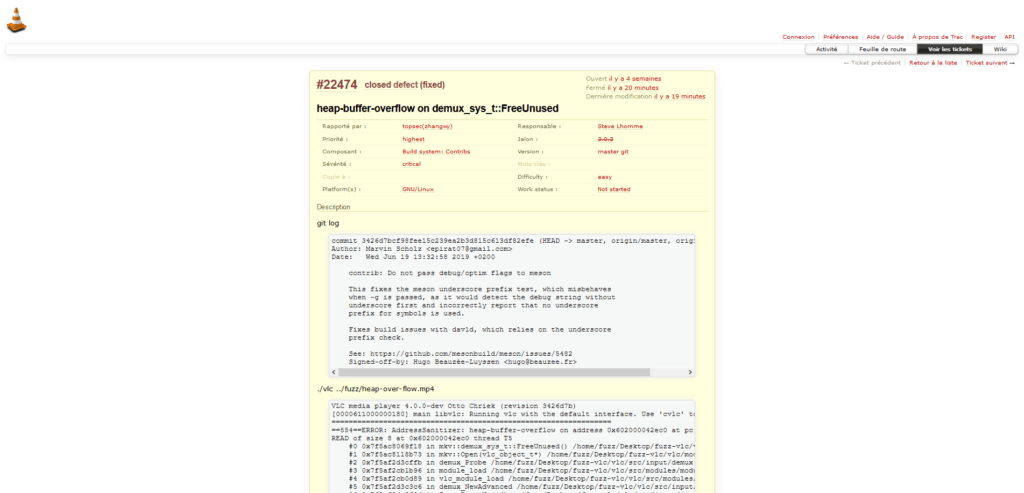

Contacté le 24 juillet par Numerama, Jean-Baptiste Kempf, le président de VideoLAN, l’association qui chapeaute le développement de VLC, est catégorique : « il n’y a pas de faille avérée. C’est n’importe quoi ». Certes, un ticket de bug a été publié le 25 juin sur l’espace dédié à la résolution de dysfonctionnements du lecteur multimédia, mais les observations de l’auteur sont contestées.

Deux intervenants, dont Jean-Baptiste Kempf, indiquent en commentaire du bug que le problème n’a pas pu être reproduit de leur côté et qu’aucun plantage du logiciel n’a été constaté. Cela vaut aussi bien pour la version courante du logiciel que pour d’autres moutures, passées (3.0.6 win64) comme à venir (nightly 4.0.0-20190723-0832 win64). Aucun souci à l’horizon, en somme.

La seule possible anomalie qui ressort de cette discussion est une fuite de mémoire interne lorsque la lecture en boucle est active. Cependant, celle-ci n’entraîne pas de crash du programme. Dans ce cas, le logiciel peut finir par planter au bout d’un moment lorsqu’il y a effectivement un dépassement de mémoire. On est de toute évidence assez loin de la brèche critique évoquée précédemment.

Pourtant, le traqueur de bug a suggéré à un moment qu’une résolution était en cours et que son avancement était déjà à 60 %.

Il s’agit en fait, nous explique Jean-Baptiste Kempf, d’une valeur arbitraire qui a été inscrite par l’auteur. Ce score a depuis été ramené à 0 % : il est indiqué qu’aucune correction n’est pour l’instant engagée. Rien d’étonnant : « Il n’y a pas de faille de sécurité avérée, donc il n’y aura pas de correctif », assène notre correspondant. « C’est n’importe quoi », continue-t-il, semblant agacé par la tournure des évènements.

Une affaire qui se dégonfle

Quant au CERT Bund, il en prend pour son grade. « C’est un rapport basé sur rien. Le CERT allemand a vu passer une information et l’a reprise sans vérifier ». VideoLAN a contacté le CERT allemand pour éclaircir le sujet mais s’est rendu compte que l’organisme n’a pas été en mesure de donner plus d’explication. Depuis, une autre version du bulletin est parue sur le site, ramenant le degré de criticité de haut à moyen.

Et Jean-Baptiste Kempf de conclure, dans le traqueur de bug : « Fin de l’histoire : VLC n’est pas vulnérable, que ce soit 3.0.7.1 ou même 3.0.4. Le problème se trouve dans une bibliothèque tierce, et il a été corrigé dans les binaires VLC version 3.0.3, sortie il y a plus d’un an…. ». En conséquence, l’alerte est close et aucun patch ne verra évidemment le jour.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Tous nos articles sont aussi sur notre profil Google : suivez-nous pour ne rien manquer !