Depuis sa commercialisation en 2006, la PS3 a constitué un véritable défi pour les hackers. En 6 ans d'existence, la console n'est toutefois pas parvenue à résister à tous les assauts. Des vulnérabilités ont été exploitées et diffusées, des clés de signature authentifiant les applications ont été découvertes et des puces ont été employées pour installer un firmware plus ancien, donc moins sécurisé.

Depuis sa commercialisation en 2006, la PS3 a constitué un véritable défi pour les hackers. En 6 ans d'existence, la console n'est toutefois pas parvenue à résister à tous les assauts. Des vulnérabilités ont été exploitées et diffusées, des clés de signature authentifiant les applications ont été découvertes et des puces ont été employées pour installer un firmware plus ancien, donc moins sécurisé.

À chaque fois, Sony s'est battu pour contrer le piratage de la console en lançant des actions en justice contre les hackers – lorsqu'ils ont pu être identifiés -, en déployant des mises à jour de sécurité ou en revenant sur certains usages. C'est ainsi que l'utilisation de périphériques USB non approuvés a été interdite et que la fonctionnalité 'Other OS' utilisée pour installer Linux a été retirée.

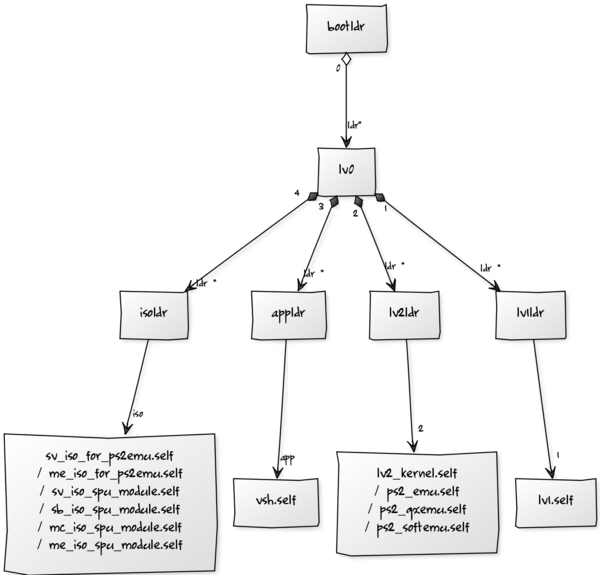

Si la PlayStation 3 continue de donner du fil à retordre aux hackers, une avancée remarquable a été effectuée cette semaine avec la diffusion de la clé utilisée par le chargeur d'amorçage de la console (bootloader) pour déchiffrer et vérifier la toute première couche de sécurité (lv0). Avec cette découverte, c'est toute la chaîne de confiance qui tombe puisque tous les autres modules dépendent directement ou indirectement de lv0.

Vu l'importance du module lv0, les hackers devraient désormais pouvoir modifier tous les autres éléments qui y sont rattachés. Selon les explications fournies sur le forum spécialisé Wololo, mêmes les prochaines mises à jour de sécurité déployées par Sony seront désormais contournables, tout comme les protections présentes sur les futurs jeux de la console. Les firmwares customisés pourront aussi être installés.

Que peut faire Sony pour contrer la découverte des clés du module lv0 ? À en croire les premiers retours, l'entreprise japonaise est coincée. Le bootloader est codé en dur dans le matériel et il n'est pas possible de le modifier via un correctif. Il ne peut d'ailleurs pas être exploité directement par les hackers, mais ils peuvent lui faire charger ce qu'ils veulent grâce aux clés et donc empêcher Sony de reprendre la main.

Chose assez étonnante, la diffusion de ce hack n'était pas prévue. Le collectif à l'origine de l'exploit, "The Three Musketeers" (les Trois Mousquetaires), voulait garder l'information pour conduire des projets internes. Mais un autre groupe aurait tenté de s'accaparer leur découverte pour ensuite la monétiser. Pour éviter ça, tout a été rendu public.

Il reste désormais à voir précisément la portée concrète de ce hack et découvrir les premiers projets qui l'exploiteront. La réaction de Sony est également attendue, car si la découverte des clés de chiffrement de la couche lv0 affecte véritablement le cœur de la console, l'entreprise japonaise a montré par le passé sa capacité à donner le change aux hackers.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !