À quoi mesure-t-on la gravité d’une vulnérabilité informatique sur Windows ? Au fait de voir si Microsoft est susceptible de proposer aussi un correctif pour Windows XP, alors que tout support est censé être terminé depuis le 8 avril 2014. Sous ce prisme, on peut dès lors considérer que le patch déployé mardi 14 mai revêt un caractère hautement critique, car il contient une mise à jour pour Windows XP.

La brèche en question, identifiée sous l’appellation CVE-2019-0708, affecte les services Bureau à distance (Remote Desktop Services). Il s’agit d’une plateforme qui permet à une personne de bénéficier d’un accès sécurisé à des ressources. Par exemple, cela donne aux usagers « la possibilité d’exécuter leurs applications et leurs postes de travail à partir du cloud », précise la documentation de Microsoft.

« Microsoft est conscient que certains clients utilisent des versions de Windows qui ne bénéficient plus de l’assistance habituelle […]. Compte tenu de l’impact potentiel sur les clients et leurs activités, nous avons pris la décision de mettre à disposition des mises à jour de sécurité pour [ces] plates-formes », commente Microsoft pour justifier la sortie d’un patch pour un OS obsolète.

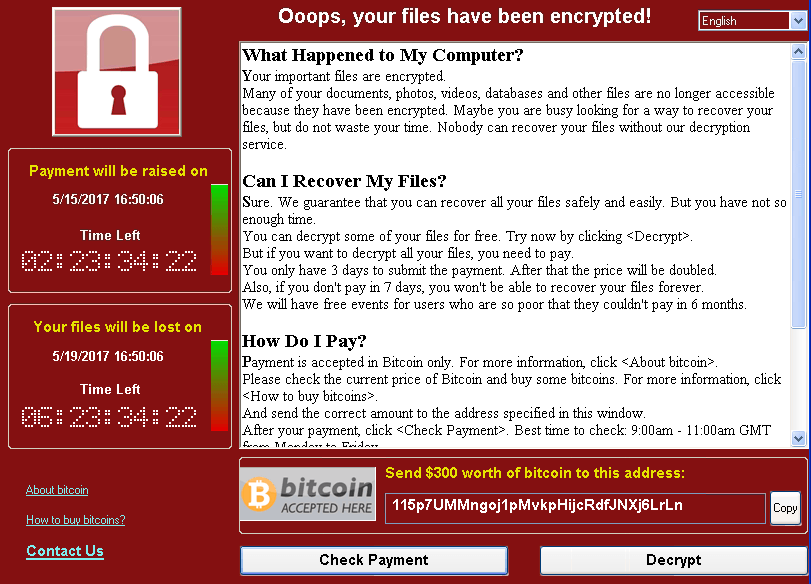

Crainte d’un WannaCrypt-like

Les raisons pour lesquelles Microsoft a dérogé à ses règles ont été données par Simon Pope, le directeur de la réponse aux incidents, au sein du Microsoft Security Response Center (MSRC). Cette vulnérabilité se situe avant toute authentification et ne nécessite aucune interaction de l’utilisateur. Et surtout, elle a un fort degré de « viralité » (« wormable », selon le terme employé par le responsable).

Selon Simon Pope, cela indique que « tout futur logiciel malveillant qui exploite cette brèche pourrait se propager d’un PC vulnérable à l’autre de la même façon que WannaCry s’est diffusé dans le monde en 2017». Certes, Microsoft dit n’y a pas d’indice montrant que cette vulnérabilité est effectivement exploitée, mais ce n’est pas dit que cela dure, prévient le spécialiste en sécurité informatique.

« Il est fort probable que les acteurs malveillants écrivent un code spécifique pour cette faille et l’intègrent dans leur malware », prévient-il. Voilà pourquoi Microsoft a décidé de prendre les devants face au risque épidémique. Microsoft rappelle que si des mécaniques d’atténuation existent déjà dans les O.S. affectés, elles ne sont pas en mesure d’opposer un rempart infranchissable face à la menace.

Les Windows récents sont épargnés

L’entreprise américaine signale que l’incident ne touche que des anciennes versions de son système d’exploitation.

Outre XP (via les versions SP3 x86, XP Professional x64 Edition SP2 et Embedded SP3 x86), sont concernées les moutures suivantes : 2003, 7, Server 2008 R2 et Server 2008. Par contre, les O.S. plus récents comme Windows 8 et Windows 10 ne sont pas exposés. Mais il y a quand même une mise à jour à faire, car d’autres failles sont traitées dans le patch de mai.

Il est à noter que ce n’est pas la première fois que Microsoft publie un correctif pour XP même s’il n’est plus censé le faire. On se souvient par exemple d’un patch poussé quand il y a eu la propagation du logiciel malveillant WannaCrypt. On pourrait aussi citer cette mise à jour destinée à empêcher certaines activités d’espionnage. Cela étant, Microsoft voudrait plutôt que les irréductibles sur XP changent d’O.S.

Si l’on se fie à la plus récente étude de marché de NetMarketShare, Windows XP ne pèse plus que 2,46 % du parc informatique. Pour Windows 7 en revanche, la situation est plus préoccupante, car sa part de marché s’élève à à 36,43 % — mais cet OS bénéficie encore d’un support (plus pour très longtemps cela dit). Reste que dans un cas comme dans l’autre, la mise à jour s’impose.

Nouveauté : Découvrez

La meilleure expérience de Numerama, sans publicité,

+ riche,

+ zen,

+ exclusive.

Vous voulez tout savoir sur la mobilité de demain, des voitures électriques aux VAE ? Abonnez-vous dès maintenant à notre newsletter Watt Else !