Le célèbre client de messagerie Thunderbird, qui a failli un temps quitter le giron de la fondation Mozilla, vient de recevoir une mise à jour importante en début de semaine. Depuis le 6 août, les internautes peuvent récupérer la version 60 du logiciel, qui inclut un grand nombre de changements et de nouveautés. La liste des modifications peut être consultée dans les notes de mise à jour.

À la lecture, on apprend notamment que Thunderbird 60 prend désormais en charge un nouveau type de protection de compte : le standard FIDO U2F. Derrière ce double acronyme anglophone (Fast IDentity Online et Universal Second Factor) se cache une procédure permettant de s’assurer avec un haut degré de confiance que la personne qui se connecte à un compte en est bien le propriétaire légitime.

Comment ? Grâce à la double authentification, aussi appelée authentification forte ou authentification à deux facteurs. Il s’agit d’ajouter une deuxième étape de sécurité, une fois le mot de passe inscrit dans le champ adéquat. Celle-ci prend la forme d’un code temporaire à taper, que l’on reçoit par SMS, qui est généré par une application spéciale ou que gère une clé USB de sécurité U2F.

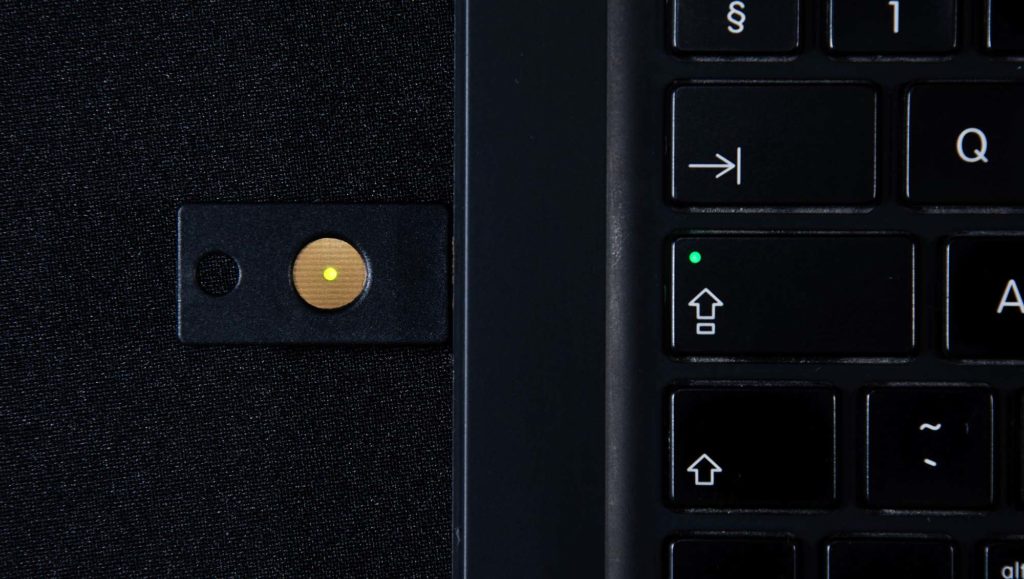

Pour expliquer le concept en quelques mots, cette clé remplace le deuxième facteur lors d’une double authentification sur un service web. Au lieu de récupérer un code par SMS ou de le copier à partir de son application, il vous faut simplement brancher la clé USB — qui aura été préalablement associée au compte ou au service concerné — sur le PC et d’appuyer sur le bouton au bon moment.

Sur le papier, cette façon de procéder expose bien moins l’internaute aux risques que les experts en sécurité informatique évoquent au sujet de la double authentification. Ainsi, il n’est plus requis de confier son numéro de téléphone au service pour avoir le SMS. Un attaquant ne pourra pas non plus intercepter le texto ou pirater votre carte SIM, entre autres périls dans ce domaine.

Bien sûr, ce n’est pas une approche idéale : la clé peut se faire dérober : mais par rapport à la situation précédente, sans pour autant rendre la procédure de sécurité impraticable (il faut que la méthode retenue puisse convenir à tout le monde et qu’elle ne nécessite pas d’y passer un temps excessif ou ne réclame pas des compétences particulières). Google ne s’y trompe pas d’ailleurs, avec son projet Titan.

Abonnez-vous à Numerama sur Google News pour ne manquer aucune info !