Même une entreprise habituée aux prouesses technologiques comme Tesla n’est pas immunisée contre le piratage informatique. Le constructeur automobile américain, qui travaille d’arrache-pied pour mettre au point une voiture entièrement autonome, a ainsi constaté par le passé que ses automobiles, comme la Model S et la Model X, étaient vulnérables à certaines attaques.

Cependant, ces piratages « sous contrôle », parce qu’ils sont réalisés par des experts en sécurité informatique sont une bonne nouvelle.

Ils permettent à Tesla de savoir où sont les faiblesses de son système et d’y appliquer les correctifs adéquats. À dire vrai, la société encourage même les hackeurs à défier ses véhicules : des programmes prévoient de récompenser la découverte de failles, comme sur Bugcrowd ou HackerOne. Ils complètent ainsi une approche interne, avec une équipe de hackeurs qui tentent de percer les défenses des véhicules.

Tesla, AWS et le logiciel malveillant

Mais c’est pour un autre type de brèche que Tesla vient de se faire remarquer. En effet, dans un rapport publié le mardi 20 février, des employés de la société RedLock, dont la spécialité est la sécurité informatique, ont présenté dans les grandes lignes l’existence d’un logiciel malveillant qui était installé sur les serveurs réservés par Tesla auprès de la société Amazon Web Services (AWS).

Filiale du géant du e-commerce, AWS fournit des solutions d’informatique à distance (le fameux « cloud computing ») aux entreprises qui ne tiennent pas nécessairement déployer en interne une structure ad hoc pour héberger d’importantes données ou effectuer des traitements précis. Des sociétés Philips, la Nasa, la SNCF, Lafarge, Radio France, Le Bon Coin, Engie, Canal+ ou Netflix utilisent AWS.

Minage de crypto-monnaie

En l’espèce, le logiciel malveillant n’avait manifestement pas un profil trop menaçant car il se contentait de générer de la cryptomonnaie à l’insu de Tesla et d’Amazon. Concrètement, ce processus, qu’on appelle minage, consiste à effectuer des opérations mathématiques en vue de résoudre certains problèmes. Cela aboutit alors à la génération d’unités dans la cryptomonnaie concernée, comme le Bitcoin.

Pour les devises les plus répandues, il n’est plus rentable de faire miner un ordinateur, le gain n’étant plus suffisamment intéressant au regard du temps et de l’énergie qu’il faut y consacrer. En revanche, cela peut s’avérer encore payant si l’on a accès à une importante source de puissance informatique. C’est typiquement le cas des serveurs loués par Tesla via Amazon Web Services.

Aucune donnée sensible n’a semble-t-il été compromise

« Nos premières investigations n’ont révélé aucun indice laissant entendre que la sécurité et la confidentialité des données de nos clients, la sûreté et la sécurité des véhicules aient été compromises de quelque façon que ce soit », a ainsi réagi un porte-parole du groupe auprès du magazine Fortune. Le logiciel malveillant, découvert en janvier 2018, a depuis été effacé et les faiblesses en cause, résolues.

Ces vulnérabilités d’ailleurs, où se situaient-elles ?

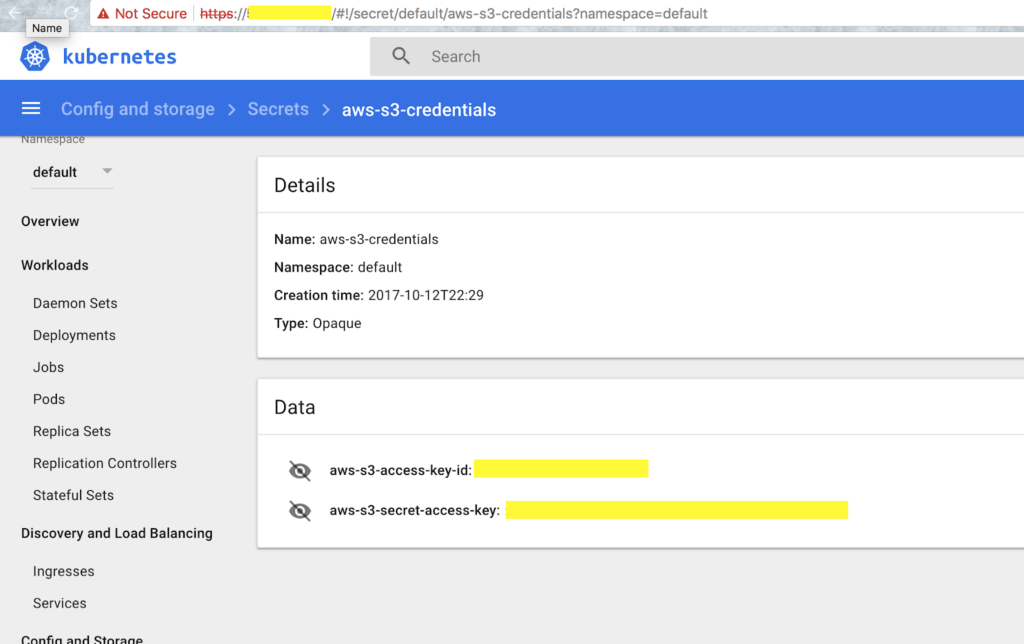

Au niveau de Kubernetes. Il s’agit d’un système open source servant à automatiser le déploiement, la montée en charge et la gestion des applications conteneurisées, détaille Wikipédia. Il vise à fournir une plate-forme permettant d’automatiser le déploiement, la montée en charge et la mise en œuvre de conteneurs d’applications sur des clusters de serveurs.

Négligence très banale

Mais ce n’est pas Kubernetes lui-même qui est en cause.

Il s’agit plutôt d’une négligence parmi les employés de Tesla, car l’accès à la console d’administration de Kubernetes était accessible sur Internet sans aucune protection par mot de passe. Une fois à l’intérieur, il était alors possible de récupérer en clair les identifiants relatifs à Amazon Web Services, ces derniers s’y trouvant, et donc d’avoir un boulevard pour installer leur outil de minage.

L’histoire ne dit pas quel montant de monnaie virtuelle a été récolté en installant un outil de minage sur l’instance AWS utilisée par Tesla. Par contre, les employés de RedLock ont reçu une récompense de 3 133,7 dollars (le plafond des récompenses de Tesla étant atteint à 10 000 dollars). Un montant curieux mais qui est une référence au « leet speak », puisque ce montant peut aussi se lire « ELEET ».

Cryptojacking

Le « cryptojacking » consiste à détourner les ressources de votre ordinateur, sans vous avertir ou vous demander votre avis. La notoriété de cette de cette utilisation malveillante s’est surtout forgée via le web, avec des pages infectées par du code informatique que le navigateur traite. Il s’agit alors d’utiliser les capacités de votre processeur à votre insu pour générer de la monnaie électronique.

Phénomène relativement nouveau, le cryptojacking a été remarqué sur des sites comme ShowTime, The Pirate Bay et même YouTube. Des sites gouvernementaux ont aussi été confrontés au problème et les stratégies mises en œuvre sont parfois très roublardes. Toutefois, des contre-mesures fleurissent, notamment au niveau des navigateurs (Opera, Chrome ou Firefox), pour protéger votre CPU.

Nouveauté : Découvrez

La meilleure expérience de Numerama, sans publicité,

+ riche,

+ zen,

+ exclusive.

Abonnez-vous gratuitement à Artificielles, notre newsletter sur l’IA, conçue par des IA, vérifiée par Numerama !