TrueCrypt conseillé par l'État islamique, ou l'impossible contrôle du chiffrement

Maintes fois affirmé mais jamais démontré, le lien entre l'organisation d'attentats par des groupes terroristes islamistes et l'utilisation de moyens de communication chiffrés est-il désormais prouvé ? Dans un reportage sur les liens entre les terroristes de Bruxelles, la chaîne CNN rapporte avoir pris connaissance de la transcription d'un interrogatoire de Reda Hame, un djihadiste français revenu en France en août 2015, aussitôt arrêté par la Direction générale de sécurité intérieure (DGSI).

« Hame a dit qu'on lui avait appris à copier un message dans le logiciel, sélectionner une option de chiffrement et puis coller le message sur un site de partage protégé par mot de passe », écrit CNN. Même si l'explication semble approximative (TrueCrypt ne permettant pas de copier/coller des messages, mais bien de créer des volumes de données chiffrés), elle est crédible.

Déjà en février dernier, L'Obs rapportait que lors de son arrestation, Reda Hame avait raconté qu'il devait préparer une action contre une salle de spectacle (c'était quelques mois avant la tuerie du Bataclan), et que « chez lui, les enquêteurs découvrent une clé USB contenant trois utilitaires de destruction de données numériques et le logiciel de chiffrement TrueCrypt ».

« Selon le procès-verbal de son audition consulté par "L'Obs", le suspect dit avoir rencontré pendant son séjour "un spécialiste informatique d'origine anglophone" avec qui il devait communiquer via une boîte e-mail, après avoir crypté ses messages », ajoutait le magazine.

TrueCrypt : Un logiciel open source incontrôlable

De son côté, Libération racontait hier « qu’Abaaoud, après avoir entraîné [Reda Hame] au maniement des armes, lui avait donné 2 000 euros, des instructions précises sur la façon de communiquer, via un « logiciel de cryptage », et des consignes pour rentrer en Europe ».

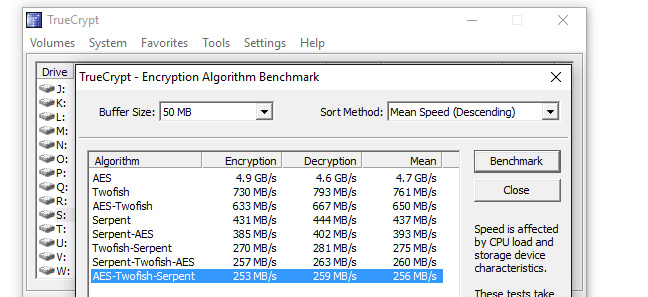

Mais si le lien entre le terrorisme djihadiste et l'utilisation de TrueCrypt est fait, celui-ci montre toute la difficulté pratique à réguler le chiffrement, si tant est que ce soit souhaitable. TrueCrypt est en effet un outil open source, que tout le monde peut s'approprier et modifier à loisirs (c'est ce que fait par exemple l'équipe française de VeraCrypt). Il n'y a donc personne qui puisse imposer à qui que ce soit les modifications souhaitées par les autorités pour, par exemple, implanter discrètement un backdoor.

Ce logiciel open source a toutefois une histoire très curieuse, voire mystérieuse. Son créateur anonyme a annoncé sans aucune explication en 2014 que TrueCrypt n'était plus sûr, et il a immédiatement et fortement conseillé de se reporter sur la solution Bitlocker de Microsoft, qui n'a pourtant rien de transparent dans son fonctionnement. De multiples audits du code source de Truecrypt ont depuis été menées, mais aucune n'a révélé de faille majeure.