Une curieuse fuite révèle qu'un organe d'espionnage chinois a ciblé des Français

Des centaines de documents chinois ont été exposés sans raison apparente le 18 février dernier sur Github, une plateforme publique pour les développeurs.

Les analyses des entreprises de cybersécurité SentinelOne et Malwarebytes ont constaté qu'I-Soon développe des logiciels capables de compromettre des appareils fonctionnant sur Windows, macOS, Linux, iOS et Android. Le programme d'attaque sur Android peut apparemment récupérer et envoyer tout l'historique de messagerie d'un utilisateur à partir d'applications de chat chinoises, ainsi que Telegram.

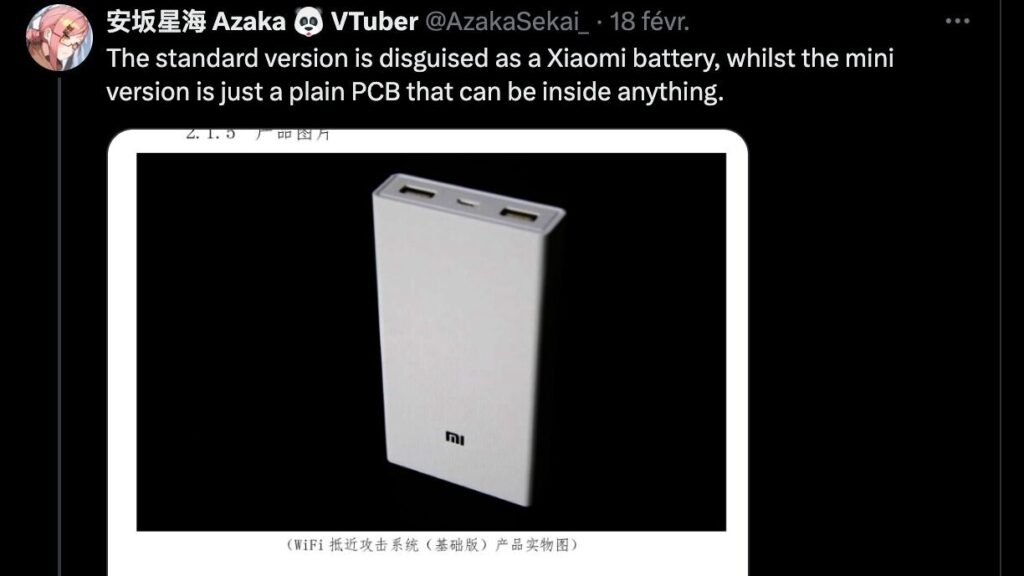

L'équipe chinoise affirme avoir accédé à des services gouvernementaux en Inde, en Thaïlande, au Vietnam et en Corée du Sud, et dans un système de l'OTAN. Du matériel d'espionnage pour corrompre des accès wifi a également été révélé.

Des outils pour espionner les mails et les appels

Le hacker éthique Baptiste Robert, à la tête de la société Predicta lab, s'est penché sur cette fuite et nous apprend que le fameux « Shutdown » est un ancien de l'armée chinoise. « Il a monté une équipe d'une trentaine de hackers et d'ingénieurs pour chercher des failles zéro-days (des vulnérabilités non découvertes) pour le compte de la Chine. Ils ont des outils pour répliquer une boite mail, récupérer des appels et ensuite faire l'analyse des conversations », nous explique l'expert en cyber. « Les deux fondateurs de I-Soon ont laissé des traces publiques, comme des comptes Twitter ou Linkedin. On a même retrouvé une adresse mail », ajoute-t-il.

Baptiste Robert les rapproche d'un groupe de hackers chinois APT41, aussi connu sous le nom de Double Dragon, dont plusieurs membres sont recherchés par le FBI.

Dans l'un des documents publiés sur Github, on peut trouver une liste cible à espionner. Deux noms français apparaissent, Jean-Louis Rocca et Vincent Fertey. Le premier est un célèbre chercheur sur la Chine à Science-Po, le second est l'ancien directeur de Sciences-Po Paris, campus du Havre. « Cela n'a rien d'étonnant, on sait que la Chine cible depuis longtemps des chercheurs qui travaillent sur la Chine », ajoute Baptiste Robert.

Qui est à l'origine de cette fuite de données

Comment une base de données aussi sensible a pu se retrouver dans une plateforme ouverte à tous ? « Il y a une intention de nuire, ce ne peut pas être un accident », affirme Thomas Segura, expert en cyber pour l'entreprise GitGuardian. « La fuite n'a pas été publiée sur un obscur forum du darknet où trainent les initiés et les hackers, mais sur un site où tout le monde peut accéder. Cela signifie qu'il y a une volonté d'exposer leur activité, plutôt que de revendre des données comme le font généralement les cybercriminels ».

Fuite interne ? Coup d'éclat du renseignement américain ? Rien ne peut être confirmé, mais il est certain que ce fichier sera analysé jusqu'à la dernière ligne de code par tous les organes de cyberdéfense.