La solution la plus facile n’est pas toujours la bonne. L’entreprise de cybersécurité Sophos publie un rapport ce 10 mai sur l’état de la menace ransomware. Après une consultation auprès de 3 000 organismes, entreprises et institutions, les experts en cyber ont pu tirer plusieurs conclusions des retours d’expériences après une cyberattaque.

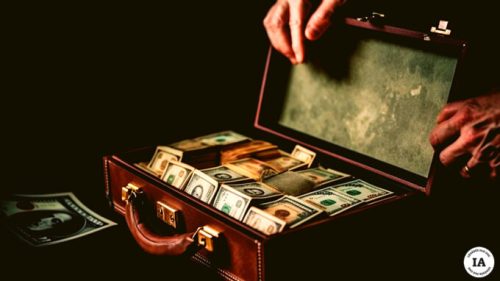

Concernant le coût d’une attaque, perte de donnée et réparations comprises, « le rapport brise un mythe entretenu par les criminels du ransomware », nous explique John Shier, spécialiste de la cybersécurité chez Sophos. Payer la rançon exigée par les hackers serait moins rentable que de s’opposer aux malfaiteurs et repartir à zéro, indique l’étude. Pire, les organisations qui cèdent aux cybercriminels, perdent plus du double des coûts de restauration. Ainsi, une entreprise qui de facto refuse de payer, dépense autour de 350 000 dollars pour retrouver un état normal, contre 750 000 dollars si la victime verse la rançon et enchaine avec une réparation.

« Les hackers criminels laissent croire qu’une restauration des données est une tâche facile, ils vendent leur clé de déchiffrement contre la solution ultime pour un retour à la normale rapide », nous indique John Shier. « Dans les faits, les fichiers restent très souvent corrompus et demandent un long travail de réhabilitation. Ensuite, les experts vont chercher les raisons de cette faille et les moyens de s’en protéger à l’avenir. Et tout ce travail peut être retardé si l’entreprise espérait esquiver cette étape en payant la rançon. »

Ciblé au hasard

Sur les critères pour déterminer les cibles, les entreprises entre 1 000 et 3 000 employés sont légèrement plus impactées par le ransomware, mais globalement les chiffres sont assez équivalents pour toutes les tailles de société. « À partir du moment où vous avez un site, un logiciel, vous faites partie de la toile mondiale. Il y a des failles sur des interfaces utilisées dans le monde entier, et les hackers criminels exploitent ces vulnérabilités. Les campagnes de phishing sont également très vastes et opportunistes, il suffit que dans le lot, un employé imprudent fasse une erreur », décrit John Shier. « Nous avons d’ailleurs vu passer un message des malfaiteurs, envoyé après une cyberattaque par ransomware, déclarant : ‘Nous vous avons touché par hasard. Il n’y a pas de critères précis pour cette cyberattaque. Nous exigeons désormais une somme de…‘ » raconte l’expert en cyber.

La recommandation des experts de Sophos n’a rien de nouveau, mais mérite d’être répétée : « patcher vos logiciels et sécuriser vos identifiants ». Des mises à jour sont diffusées à chaque découverte de vulnérabilité et de nombreux services permettent d’ajouter une double ou multiple authentification à chaque mot de passe. Si ces deux règles étaient respectées, beaucoup de crises d’urgence seraient évitées.

Nouveauté : Découvrez

La meilleure expérience de Numerama, sans publicité,

+ riche,

+ zen,

+ exclusive.

Abonnez-vous à Numerama sur Google News pour ne manquer aucune info !