Vous vous souvenez probablement qu’en avril dernier, le patron du FBI avait laissé entendre qu’il avait payé plus de 1 million de dollars pour acheter à la société israélienne Cellebrite une solution permettant de débloquer les iPhone 5c, à la suite de l’affaire de San Bernardino pour laquelle Apple a refusé d’offrir son aide. Le téléphone était verrouillé avec un code de protection, son contenu était chiffré avec en guise de clé le même code de verrouillage, et les mécanismes de sécurité d’Apple faisaient que le contenu serait effacé après 10 tentatives infructueuses de saisie du code PIN.

À l’époque de la polémique, beaucoup de chercheurs en sécurité informatique s’étonnaient que le FBI ait tant de difficultés à accéder au contenu de l’iPhone 5c, et expliquaient qu’il suffirait de réaliser une copie de la mémoire du téléphone, pour la réinjecter dans l’appareil après chaque réinitialisation forcée par le système. Mais même si la méthode avait été décrite et prouvée en théorie, elle n’avait encore jamais fait l’objet d’une démonstration publique de faisabilité.

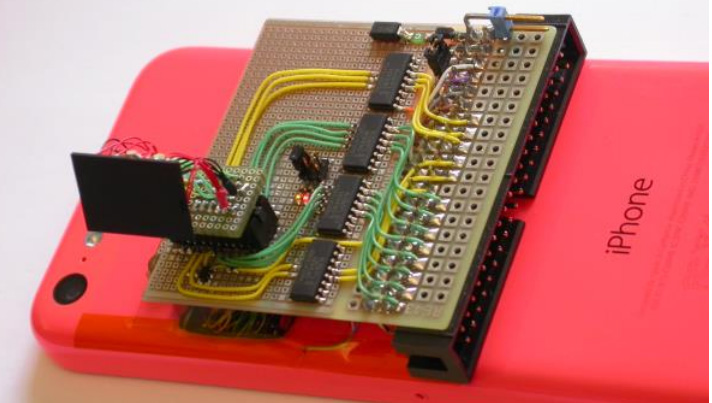

C’est ce qu’a fait le chercheur en sécurité informatique Sergei Skorobogatov, de l’Université de Cambridge. Il détaille dans un article de recherche (.pdf) et dans une vidéo comment il a pu créer un dispositif de contournement de la sécurité de l’iPhone 5c, en dépensant moins de 100 dollars de matériel, acheté dans des boutiques d’électronique ayant pignon sur rue.

Sa méthode consiste d’abord à dessouder la mémoire Flash NAND de l’iPhone 5c, et à en réaliser une copie clonée vers une autre mémoire NAND, après avoir découvert comment l’appareil communiquait avec cette mémoire à travers un bus propriétaire. Il branche alors cette copie sur l’iPhone grâce à un circuit soudé spécialement, et répète l’opération autant de fois que nécessaire.

De cette façon, à chaque fois que l’iPhone efface le contenu du téléphone après un certain nombre de tentatives ratées, il suffit de réinjecter une nouvelle copie du contenu, et de continuer à tester d’autres codes PIN, jusqu’à trouver le bon. La méthode décrite ici est exclusivement manuelle, et très fastidieuse, mais il est possible de l’automatiser totalement.

Dans son article, Skorobogatov explique que « même si Apple a introduit quelques contre-mesures hardware, la plupart d’entre elles étaient davantage de la sécurité par obscuration que des mesures réellement réfléchies ». Au final, il n’aurait pas eu de grandes difficultés à cloner la mémoire. Il reconnaît tout de même que sa méthode fait prendre un risque pour l’intégrité de la mémoire dessoudée (risque que le FBI ne voulait pas prendre), mais assure qu’il est possible de faire autrement pour éliminer ce risque.

Le chercheur précise enfin que les mêmes mémoires de type LGA60 sont utilisées sur l’iPhone 6 Plus, qui est donc susceptible de subir les mêmes types d’attaque. En revanche, il prévient que les iPhone plus récents disposent d’autres matériels qui demanderaient des équipements plus sophistiqués pour être contournés.

Nouveauté : Découvrez

La meilleure expérience de Numerama, sans publicité,

+ riche,

+ zen,

+ exclusive.

Abonnez-vous gratuitement à Artificielles, notre newsletter sur l’IA, conçue par des IA, vérifiée par Numerama !