Kryptowire, une entreprise spécialisée dans la sécurité informatique, a découvert récemment qu’un firmware malicieux était installé dans plusieurs appareils Android, notamment le BLU R1 HD. Ces derniers étaient commercialisés sur des sites de vente en ligne comme Amazon ou BestBuy. Le firmware envoyait les informations des utilisateurs à des serveurs localisés à Shanghai, sans l’autorisation de ces derniers, toutes les 72 heures.

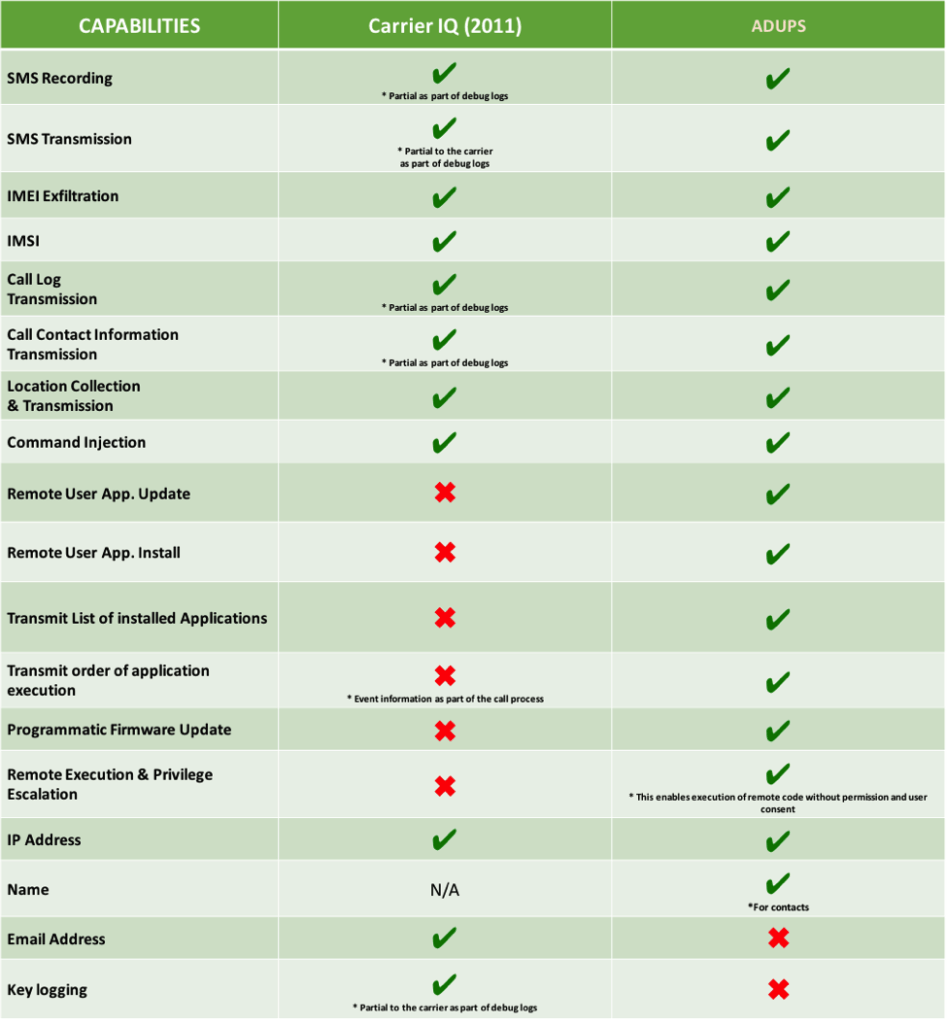

Cette opération espionnait constamment les données des appareils, notamment les contenus des SMS dans leur intégralité, la liste des contacts, l’historique des appels, l’Identité Internationale de l’Abonné Mobile (IMSI) et l’Identité Internationale de l’Appareil Mobile (IMEI). En outre, le firmware surveillait l’utilisation des applications, les informations de localisation et pouvait même exécuter des reprogrammations et des installations d’autres applications supplémentaires sans le consentement de l’utilisateur, en étant capable de contourner le système de permission d’Android.

Le firmware malicieux, qui fait partie de la famille des Firmware Over The Air (FOTA), a été développé et introduit dans les smartphones par une entreprise chinoise, la Shanghai Adups Technology Co. Ltd. D’après son site internet, Adups bénéficie d’un réseau de 700 millions d’utilisateurs actifs et d’une part de marché de plus de 70 %, étendue sur plus de 200 pays. L’entreprise chinoise a déclaré ainsi que ses firmwares sont installés dans plus de 400 appareils électroniques, en incluant des télévisions, des smartphones et des voitures.

Dans un communiqué de presse récent, Adups a assuré qu’elle utilisait toutes ces données collectées à des fins commerciales, notamment pour l’amélioration de ses services « dans le nuage » et de ses mises à jours, en soulignant que cette immense quantité d’information n’a pas été exposée à d’autres entreprises ou institutions.

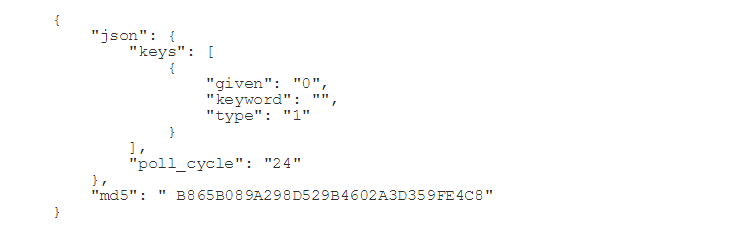

Cependant, selon Azzedine Benameur, le Directeur de Recherche chez Kryptowire que nous avons contacté, le fait que ce firmware pouvait collecter des données personnelles à travers l’utilisation de mots clefs est très louche : « Ils pouvaient choisir d’analyser les données sur n’importe quel angle et sujet », affirme-t-il. L’opération était menée t à travers l’utilisation d’un REST API qui ensuite enregistrait les informations sur un serveur à distance.

Benameur avoue que cette découverte a été réalisée par hasard pendant que l’équipe de Kryptowire était en train d’effectuer des analyses sur la quantité de contenu publicitaire présent dans ces smartphones. « En effectuant des cartographies de données, nous avons constaté qu’il y avait plus qu’un simple système de publicités », lance Benameur. Du coup, Kryptowire a tout de suite contacté les entreprises intéressées : Google, Amazon, Adups et BLU.

Si on compare le cas Adups avec celui de Carrier IQ en 2011, on remarque qu’Adups est bien plus perfectionné.

On ne sait pas quelles seront les conséquences de cette découverte sur la société. De son côté, Benameur avoue son incertitude face aux impacts futurs du scandale Adups, notamment sur les conséquences que cela pourrait avoir sur les rapports entre les États-Unis et la Chine.

Néanmoins, le chercheur souligne un fait très important : celui de sensibiliser les personnes du monde entier sur ce genre d’opérations et sur les enjeux technologiques qui deviennent des questions de société : « la prise de conscience du public est fondamentale ».

Nouveauté : Découvrez

La meilleure expérience de Numerama, sans publicité,

+ riche,

+ zen,

+ exclusive.

Vous voulez tout savoir sur la mobilité de demain, des voitures électriques aux VAE ? Abonnez-vous dès maintenant à notre newsletter Watt Else !