En fin d'année dernière, plusieurs sociétés de sécurité informatique ont révélé l'existence de Regin, un cheval de Troie très performant conçu pour dérober des documents confidentiels en toute discrétion ou prendre le contrôle d'un ou plusieurs ordinateurs à distance. Très vite , l'implication des États-Unis dans la conception de Regin a été envisagée, au regard de ses caractéristiques très particulières.

En effet, l'analyse du logiciel malveillant a non seulement montré un niveau de sophistication très élevé dans le code source, mais en plus Regin ne s'est pas répandu en Amérique ni dans les pays perçus d'ordinaire comme étant ses plus proches alliés. En revanche, il est apparu dans des pays qui posent en général un problème pour la politique américaine.

En somme, Regin serait une création des États-Unis – avec l'éventuelle complicité de quelques États très proches des USA, comme le Royaume-Uni et Israël –, dans la lignée des autres logiciels malveillants très complexes qui ont été découverts ces dernières années (Stuxnet, Flame, Duqu) et dont la paternité serait aussi à chercher de l'autre côté de l'Atlantique.

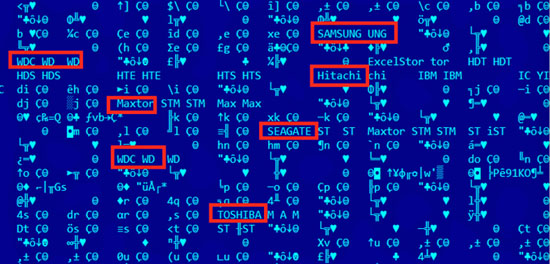

À cette liste, il va peut-être falloir inclure GrayFish. Dans un rapport très fouillé (.pdf), l'entreprise de sécurité informatique Kaspersky a mis en évidence l'existence d'un programme malveillant qui a tout simplement été dissimulé très profondément dans les disques durs vendus par les principaux industriels du marché, à savoir IBM, Maxtor, Micro, Samsung, Seagate, Toshiba et Western Digital.

Les capacités de GrayFish sont impressionnantes : par exemple, le logiciel peut se placer dans le firmware du disque dur et survit aux processus de formatage et de réinstallation du système d'exploitation. Il peut également créer une zone cachée dans le disque dur pour y placer des documents intéressants, trouvés sur le reste du périphérique, en vue de les exfiltrer en dehors du PC, via Internet.

Dans son document, Kaspersky ne dit pas explicitement qui est à l'origine de GrayFish. Cependant, les éléments fournis par la société russe permettent de penser que la NSA est responsable (peut-être avec d'autres agences de renseignement) de ce programme. Une division spéciale existerait d'ailleurs au sein de l'agence, baptisée le "Groupe Équation" ("Equation Group").

Par exemple, GrayFish partage de nombreux points communs avec Stuxnet sur le plan technique. La manière dont sont désignés les éléments du logiciel malveillant est également proche de la façon dont la NSA désigne certains de ses programmes (par exemple "STRAITACID" et "STRAITSHOOTER", dont la proximité avec "STRAITBIZARRE", terme figurant dans les documents révélés par Snowden, est évidente).

(cliquez sur l'image pour la voir en grand)

Ce serait d'ailleurs ce même Groupe Équation qui aurait développé à la fois GrayFish (et ses versions antérieures, baptisées EquationLaser et EquationDrug), Stuxnet, Flame et un certain nombre d'autres logiciels malveillants (sont mentionnés Gauss et TripleFantasy). L'ensemble de ces logiciels a permis à la NSA, donc aux États-Unis, de conduire une vaste opération d'espionnage informatique.

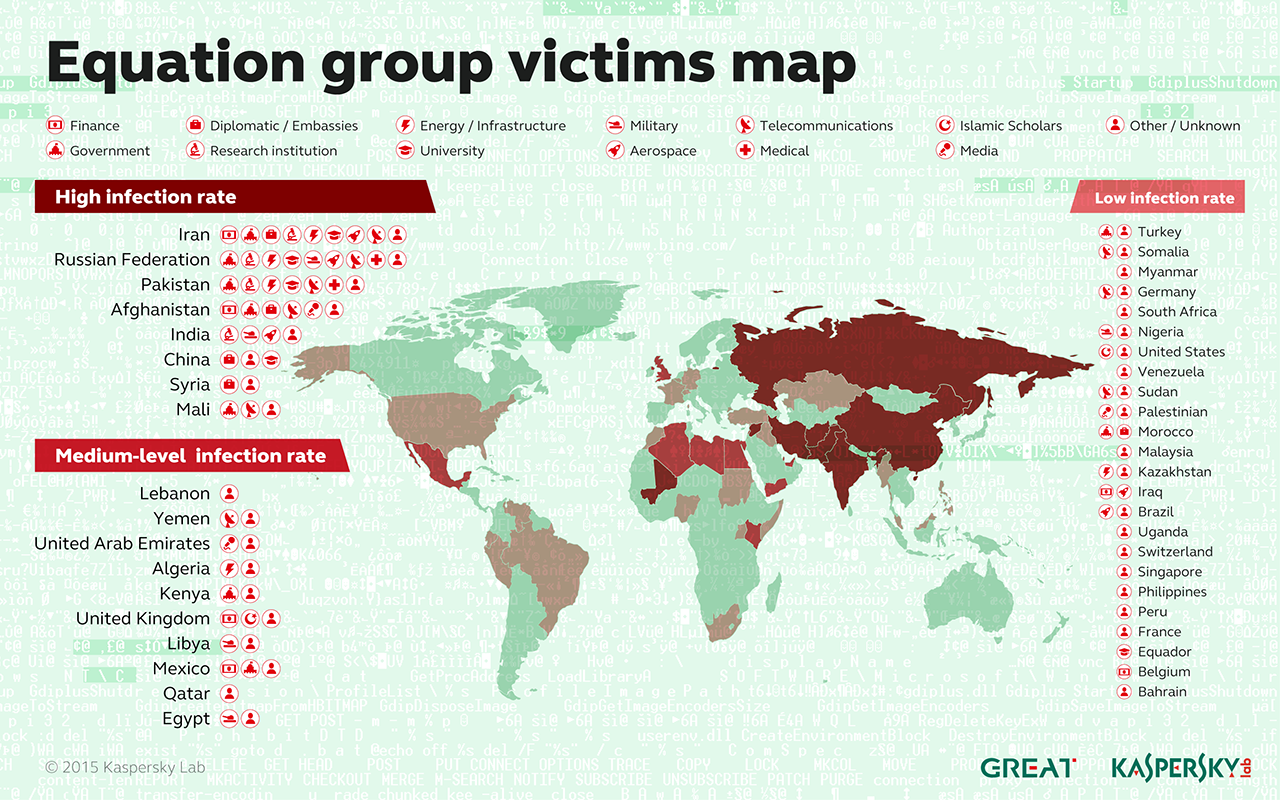

Le document de Kaspersky révèle en effet que le travail du Groupe Équation a permis d'infecter plus de quarante pays. Ces derniers sont classés en trois catégories, en fonction du taux d'infection.

Ainsi, L'Iran, la Russie, le Pakistan, l'Afghanistan, l'Inde, la Chine, la Syrie et le Malie sont particulièrement contaminés. Dans les pays moins touchés, on trouve le Royaume-Uni, plusieurs pays du Moyen-Orient et quelques pays du Maghreb. Enfin, dans les pays peu touchés, les victimes proviennent des quatre coins du globe. La France, la Suisse et la Belgique figurent sur la liste.

En fonction des pays et des objectifs poursuivis par les auteurs de GrayFish, les cibles sont très diverses : finance, gouvernement, emprises diplomatiques, institutions de recherche, énergie, monde universitaire, secteur militaire, aérospatial, télécommunications, domaine médical, écoles coraniques, médias… Le détail par État peut être consulté dans la carte publiée ci-dessous.

(cliquez sur l'image pour la voir en grand)

Nouveauté : Découvrez

La meilleure expérience de Numerama, sans publicité,

+ riche,

+ zen,

+ exclusive.

Abonnez-vous gratuitement à Artificielles, notre newsletter sur l’IA, conçue par des IA, vérifiée par Numerama !