En fin d'année dernière, plusieurs entreprises de sécurité informatique dont Symantec avaient révélé l'existence de Regin, un cheval de Troie très discret utilisé pour voler des documents confidentiels ou prendre le contrôle d'ordinateurs à distance. Son niveau de sophistication extrêmement élevé et la liste des pays attaqués, dans laquelle ne figuraient ni les Etats-Unis ni aucun de ses proches alliés (Israël, France, Grande-Bretagne, Australie, Nouvelle-Zélande, Canada…), laissaient peu de doute sur l'origine du malware.

L'outil avait été utilisé pour attaquer des cibles en Russie, Arabie Saoudite, au Pakistan, au Mexique, en Irlande, en Inde, en Iran, en Belgique, en Autriche ou encore en Afghanistan.

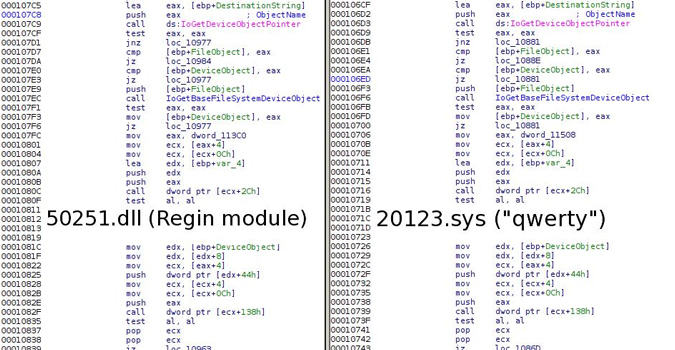

De nouveaux éléments viennent aujourd'hui ajouter aux soupçons de l'implication directe des Etats-Unis et/ou de ses partenaires. Il y a dix jours, le journal allemand Der Spiegel qui bénéficie d'une autre source qu'Edward Snowden dans le monde du renseignement, a publié de nouvelles révélations sur les programmes de cyberguerre de la NSA, dont une copie (.pdf) du code source de QWERTY, un module d'enregistrement des saisies au clavier (keylogger) destiné à un framework de la NSA intitulé WARRIORPRIDE. Or Kaspersky Labs a examiné les sources de QWERTY, et découvert des similitudes très fortes avec Regin.

Tellement fortes qu'il ne peut pas s'agir d'une coïncidence. Les deux malwares sont tous les deux des modules destinés à fonctionner sur la même plateforme. "Etant donné l'extrême complexité de la plateforme Regin et le peu de chances qu'il puisse être dupliqué par quelqu'un sans avoir accès à son code source, nous concluons que les développeurs du malware QWERTY et les développeurs de Regin sont les mêmes, ou travaillent ensemble", écrit Kaspersky Labs.

Selon le Spiegel, Regin aurait été utilisé y compris pour attaquer certaines cibles en Europe, dont l'opérateur Belgacom, l'Agence Internationale de l'Energie Atomique (AIEA), ou même directement la Commission Européenne.

+ rapide, + pratique, + exclusif

Zéro publicité, fonctions avancées de lecture, articles résumés par l'I.A, contenus exclusifs et plus encore.

Découvrez les nombreux avantages de Numerama+.

Vous avez lu 0 articles sur Numerama ce mois-ci

Tout le monde n'a pas les moyens de payer pour l'information.

C'est pourquoi nous maintenons notre journalisme ouvert à tous.

Mais si vous le pouvez,

voici trois bonnes raisons de soutenir notre travail :

- 1 Numerama+ contribue à offrir une expérience gratuite à tous les lecteurs de Numerama.

- 2 Vous profiterez d'une lecture sans publicité, de nombreuses fonctions avancées de lecture et des contenus exclusifs.

- 3 Aider Numerama dans sa mission : comprendre le présent pour anticiper l'avenir.

Si vous croyez en un web gratuit et à une information de qualité accessible au plus grand nombre, rejoignez Numerama+.

Toute l'actu tech en un clin d'œil

Ajoutez Numerama à votre écran d'accueil et restez connectés au futur !

Pour ne rien manquer de l’actualité, suivez Numerama sur Google !