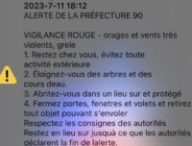

Elles ne paient peut-être pas de mine, mais les clés USB peuvent s'avérer beaucoup plus dangereuses qu'on ne le pense. Deux spécialistes de la sécurité informatique, Adam Caudill et Brandon Wilson, croient en effet que ces petits supports de stockage intéressent grandement la NSA, qui s'en servirait déjà pour contaminer ou accéder à certains ordinateurs en utilisant une vulnérabilité critique dont l'existence avait été révélée cet été, sans être détaillée

Dans un entretien accordé à Wired, les deux chercheurs estiment que certaines agences utilisent en secret cette faille dans le firmware des clés USB. Baptisée BadUSB, elle a été initialement découverte par deux autres experts, Karsten Nohl et Jakob Lell. Son existence n'a été révélée que fin juillet, puis présentée à un auditoire restreint lors de l'édition 2014 de la convention Black Hat.

BadUSB, la vulnérabilité indétectable

Selon Karsten Nohl, cette vulnérabilité ne peut pas être corrigée facilement. "Vous pouvez donner [votre clé USB] à vos responsables de la sécurité informatique, ils la scanneront, effaceront quelques fichiers et vous la rendront en vous disant qu'elle est nettoyée. Le processus de nettoyage ne touche même pas les fichiers dont nous parlons", a-t-il expliqué à Wired. L'antivirus n'est ici d'aucune aide.

Le seul moyen de détecter le problème est de procéder à de la rétro-ingénierie pour décortiquer le firmware de la clé USB. Or cette procédure n'est pas à la portée du premier venu. Même des informaticiens versés dans la sécurité informatique n'ont pas tous des connaissances suffisantes pour la repérer. Et si elle n'a été découverte que récemment, c'est qu'elle devait être difficile à déceler.

Pour Karsten Nohl et Jakob Lell, BadUSB "est une nouvelle forme de logiciel malveillant qui opère à partir des puces de contrôle au sein des périphériques USB. Les clés USB par exemple peuvent être reprogrammées pour usurper d'autres types de périphériques afin de prendre le contrôle d'un ordinateur, de récupérer des données, ou d'espionner l'utilisateur".

La NSA suspectée de s'en servir

Ce ne sont pas que les clés USB qui sont en cause, mais bien tous les accessoires basés sur l'USB. D'où les suppositions d'Adam Caudill et Brandon Wilson, qui sont convaincus que la vulnérabilité est déjà connue de la NSA et qu'elle est utilisée sur contre des cibles jugées intéressantes.

L'agence de renseignement américaine, comme ses homologues européennes, utilise déjà un arsenal de dispositifs pour surveiller des individus ou glaner des informations.

La NSA sait par exemple capturer les frappes sur un clavier sans logiciel, détourne des livraisons de matériel pour y placer des portes dérobées, installe des mouchards, piège des routeurs et a même des solutions pour atteindre les ordinateurs déconnectés du réseau.

Les chercheurs divergent sur l'attitude à adopter

Que faire face à BadUSB ?

C'est ici que l'opinion des chercheurs en sécurité informatique diverge. Karsten Nohl ne souhaite pas diffuser le code qu'il a utilisé pour révéler la faille dans les dispositifs USB, parce qu'elle est excessivement critique et qu'elle serait difficile à corriger rapidement. Sans doute préfère-t-il signaler discrètement le problème aux fabricants de dispositifs USB, pour qu'ils prennent des mesures sans tarder.

Mais pour Adam Caudill et Brandon Wilson, cette voie n'est pas la bonne. Ils considèrent qu'il faut mettre une forte pression sur les fabricants en publiant le code source du programme , quitte à fragiliser la sécurité informatique de millions d'utilisateurs d'appareils USB (ce qu'ils ont fait sur GitHub avec une version alternative de BadUSB, créée après rétro-ingénierie).

N'importe qui peut désormais utiliser ce code source pour flasher une clé USB ou autre appareil USB pour exploiter la faille, tant qu'elle ne sera pas corrigée… si tant est qu'elle puisse l'être. Ce qui n'est pas du tout sûr à ce stade

"L'opinion que nous avons est que tout cela devrait être public. Rien ne devrait être retenu. Dons nous publions tout ce que nous avons. Cela a été décidé surtout par le fait que SR Labs [le laboratoire Karsten Nohl et Jakob Lell, ndlr] n'a pas publié ses éléments. Si vous comptez prouver qu'il y a une faille, vous devez communiquer vos informations afin que les gens puissent se défendre", a justifié Adam Caudill.

( photo : CC BY-NC AmsterdamPrintings )

Nouveauté : Découvrez

La meilleure expérience de Numerama, sans publicité,

+ riche,

+ zen,

+ exclusive.

Abonnez-vous à Numerama sur Google News pour ne manquer aucune info !